...

Рис. 1.11. Наиболее опасные атаки в 2004 году

Источник: Отчет CS/FBI, 2004

1.1.15. Средства контроля целостности

Внесение некорректного изменения в конфигурацию сервера или маршрутизатора может привести к выходу из строя необходимого сервиса или целой сети. Очень важно предупредить и отследить несанкционированные изменения. Для быстрого реагирования на такую ситуацию нужно иметь средство отслеживания всех производимых изменений. Данную возможность предоставляет, например, серия продуктов компании Tripwire.

1.1.16. Средства инфраструктуры открытых ключей

Внедрение инфраструктуры открытых ключей очень трудоемкая задача, требующая тщательной проработки и анализа. При решении этой задачи можно воспользоваться продуктами компании RSA Security (Keon) и отечественной компании "КриптоПро" ("Криптопровайдер"), При этом хранение сертификатов осуществлять на аппаратных устройствах Aladdin USB eToken.

1.1.17. Средства усиленной аутентификации

На критичных элементах сетевой инфраструктуры следует реализовать систему усиленной аутентификации, например на базе продукта Cisco Secure Access Control Server с использованием системы однократных паролей RSA Security SecurlD.

1.2. Характеристика зрелости технологий защиты информации

Практика обеспечения защиты информации в отечественных компаниях насыщена инцидентами. Анализ этих инцидентов свидетельствует о том, что одних только технических средств защиты недостаточно. В чем причины такого положения дел?

Во-первых, появление новых сетевых "червей", пусть даже в день опубликования сообщения об очередной уязвимости приложений и/или операционных систем, практически сводит на нет все усилия поставщиков антивирусного программного обеспечения. Они просто не успевают выпустить обновления для своих антивирусов, так как необходимо время на исследование нового вируса, разработку и публикацию соответствующей сигнатуры, а потребителям антивирусов необходимо время на тестирование и установку обновлений в корпоративной сети. За этот период корпоративная информационная система уже может быть выведена из строя. Кроме того, большинство конфигураций операционных систем установлено по умолчанию, что способствует быстрому распространению сетевых "червей". Например, в 2003–2004 годах примерно 90 % инцидентов было вызвано атаками сетевых "червей". Более того, теоретически доказано, что множество всех вирусов не поддается перечислению и что нельзя создать универсальный детектор, способный отличить "чистую" программу от зараженной (Л. Адлеман и Ф. Коэн).

Во-вторых, операционные системы, как бы ни заявляли разработчики о своих новых успехах, все равно остаются самым слабым местом в корпоративной системе защиты информации. Согласно исследованиям университета Carnegie-Mellon, на каждую 1 тыс. строк кода программы приходится от 5 до 15 ошибок. Можно посчитать, сколько ошибок потенциально содержит каждая из перечисленных операционных систем:

• Windows 2000 – 35–60 млн. строк кода;

• Windows ХР – 45 млн. строк кода;

• Debian GNU/Linux 2.2-55 млн. строк кода;

• Linux Red Hat – 30 млн. строк кода.

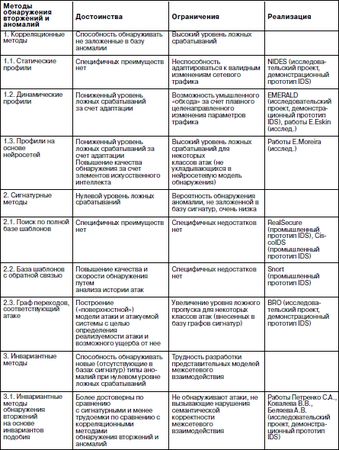

В-третьих, по данным независимых аналитических центров на начало 2005 года, системы обнаружения вторжений (IDS) обнаруживают не более 14–18 % всех осуществляемых атак. При этом большинство систем обнаружения вторжений построены на принципах обнаружения на основе сигнатур атак (см. табл. 1.1), то есть обладают теми же недостатками, что и антивирусное программное обеспечение. Таблица 1.1. Характеристика современных методов обнаружения вторжений и аномалий в сетях TCP/IP

В-четвертых, системы контроля доступа на основе биометрических параметров тоже не идеальны. Отпечатки пальцев не настолько уникальны, как утверждают производители: существует вероятность 0,1, что постороннее лицо будет идентифицироваться как имеющее право доступа. Аналогичные выводы можно сделать практически по каждой технологии защиты информации. Наглядно оценки зрелости современных технологий защиты информации представлены на диаграмме аналитической компании Gartner Group (см. рис. 1.12).

...

Рис. 1.12. Оценки зрелости технологий защиты информации

В целом анализ инцидентов безопасности начиная с 2001 года и по настоящее время свидетельствует о ежегодном росте их числа в среднем на 200–300 % (см. рис. 1.13). При этом, согласно исследованиям Института компьютерной безопасности США, в 2004 году из 750 млн. долларов, потерянных компаниями из-за инцидентов в области информационной безопасности, более 500 млн. долларов убытков были обусловлены следующими видами инцидентов:

• неавторизованный доступ к ресурсам внутренних сотрудников,

• неразрешенное использование Интернета,

• саботаж,

• сканирование и взлом систем,

• кража конфиденциальной информации.

...

Рис. 1.13. Статистика инцидентов безопасности

Анализ статистики инцидентов в АС отечественных предприятий показывает, что для российских компаний наиболее злободневны вопросы нейтрализации следующих основных угроз (см. табл. 1.2)

Таблица 1.2. Актуальные угрозы безопасности для отечественных АС

В результате, по данным Gartner Group, проблема защиты информации выделилась среди других проблем совершенствования информационных технологий и стала одной из приоритетных проблем развития отечественных компаний и предприятий (см. рис. 1.14).

...

Рис. 1.14. Текущие проблемы развития информационных технологий

Как эффективно подойти к решению проблемы защиты информации? По-видимому, сначала необходимо разработать действенную политику информационной безопасности компании.

1.3. Основные причины создания политик безопасности

Любую отечественную компанию можно сравнить с небольшим государством. И если в каждом государстве существует законодательство, регламентирующее деятельность граждан, то в компании роль законов выполняют политики безопасности. За нарушение законов государства граждане несут ответственность, нарушение политик безопасности сотрудниками компании также влечет за собой ответственность.

Политики информационной безопасности определяют стратегию и тактику построения корпоративной системы защиты информации. В российской терминологии документ, определяющий стратегию, часто называют концепцией, а документ определяющий тактику, – политикой. На Западе принято создавать единый документ, включающий в себя стратегию и тактику защиты. Политики безопасности компании являются основой для разработки целого ряда документов по обеспечению безопасности: стандартов, руководств, процедур, практик, регламентов, должностных инструкций и пр.

Что должно мотивировать отечественные предприятия и компании разрабатывать политики информационной безопасности? К таким мотивам относятся:

выполнение требований руководства компании;

Как правило, руководство компании проявляет внимание к проблемам информационной безопасности под воздействием "фактора страха" или после нескольких серьезных инцидентов, повлекших за собой остановку или замедление работы компании. Например, в результате вирусной атаки или атаки "отказ в обслуживании", разглашения конфиденциальной информации или кражи компьютеров с ценной информацией.

выполнение требований российской нормативной базы в области защиты информации;

Каждая компания обладает информацией, представляющей некоторую ценность, и по понятным причинам она не желала бы ее разглашения. Политики информационной безопасности позволяют определить правила, в соответствии с которыми информация будет отнесена к категории коммерческой или служебной тайны. Это позволит компании юридически защитить информацию (ст. 139 Гражданского кодекса и Закон о коммерческой тайне). В зависимости от сферы действия компании она должна выполнять требования существующего законодательства, применимого к ее отрасли. Например, банки в соответствии со ст. 857 Гражданского кодекса должны гарантировать защиту банковской тайны клиентов. Страховые компании должны защищать тайну страхования (ст. 946 Гражданского кодекса) и т. д. Кроме этого, в соответствии с Указом

Президента РФ № 188 от 06.03.97 "Об утверждении перечня сведений конфиденциального характера" компании должны обеспечивать защиту персональных данных сотрудников.